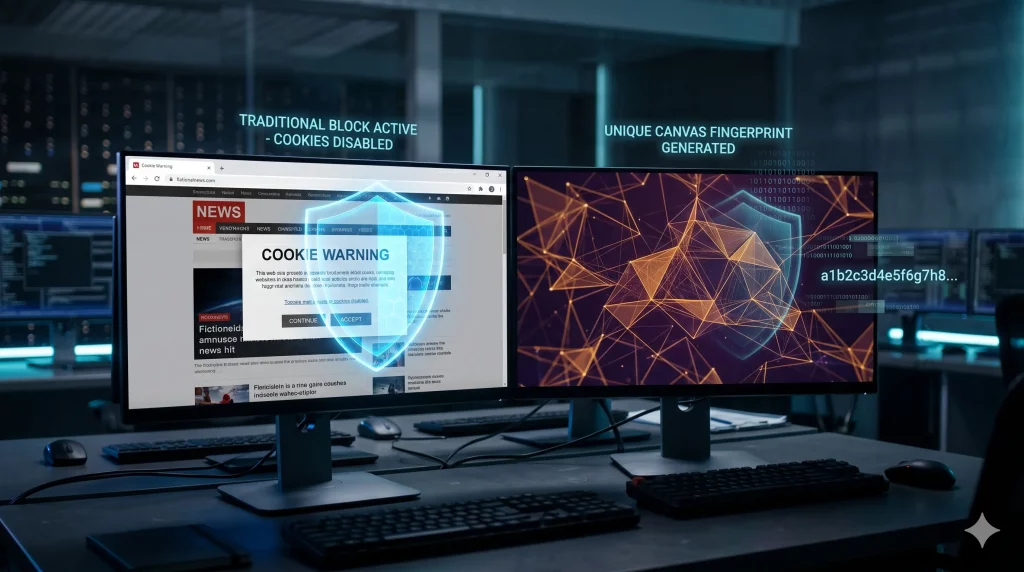

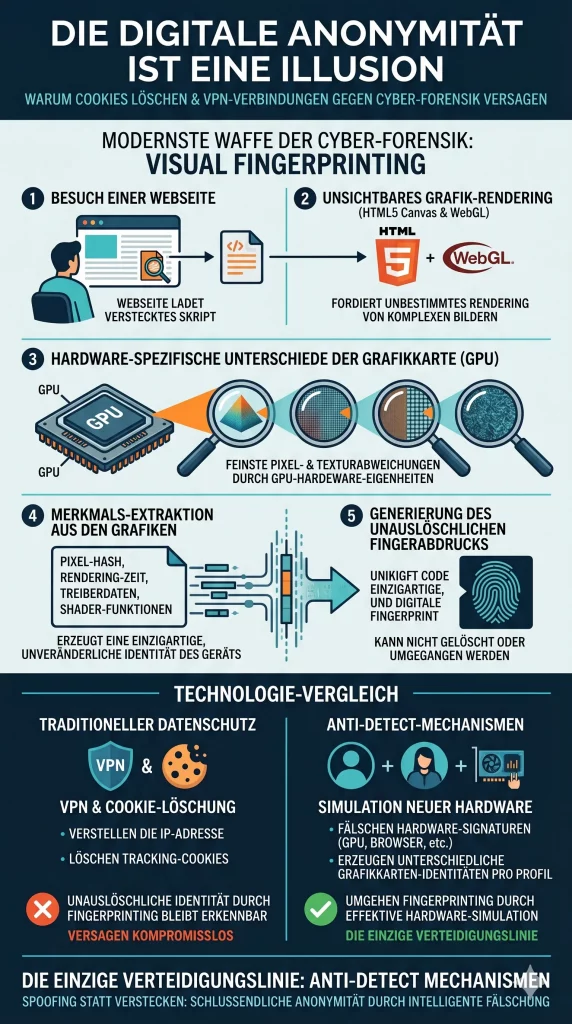

Die digitale Privatsphäre baut oft auf einem falschen Sicherheitsgefühl auf. Nutzer löschen regelmäßig ihre Cookies, aktivieren strikte Werbeblocker und verschleiern ihre IP-Adresse durch VPN-Dienste, in der Annahme, dadurch unsichtbar durch das Internet zu navigieren. Ein detaillierter Bericht aus der digitalen Forensik, der die Mechanismen moderner Identifikationstechniken aufarbeitet, zerstört diese Illusion nun konsequent. Strafverfolgungsbehörden und hochentwickelte Tracking-Netzwerke verlassen sich längst nicht mehr auf simple Textdateien im Zwischenspeicher. Die moderne Waffe der Identifikation heißt Browser Fingerprinting Forensik – genauer gesagt: die visuelle Identifikation über HTML5 Canvas und WebGL.

Die forensische Analyse dieser Tracking-Methoden offenbart einen Paradigmenwechsel in der IT-Sicherheit. Die Identifikation erfolgt nicht mehr über das, was der Nutzer aktiv sendet, sondern darüber, wie seine Hardware unsichtbare Befehle verarbeitet. Hier ist die technische Aufarbeitung, wie winzige Unterschiede in der Pixel-Darstellung von Grafikkarten einen unauslöschlichen digitalen Fingerabdruck erzeugen und warum traditionelle Datenschutz-Tools bei dieser Methodik kompromisslos kapitulieren.

Anzeige

Hardware-Tipp für Privacy-Enthusiasten: Die forensische Analyse zeigt, dass lokale Skripte den Browser kompromittieren. Um zumindest die Netzwerkebene kompromisslos abzusichern und den Datenverkehr der Endgeräte physisch zu kapseln, nutzen Experten dedizierte Hardware-Router. Ein leistungsstarker Travel-Router wie der GL.iNet Beryl AX (hier die aktuellen Spezifikationen auf Amazon prüfen) leitet den gesamten Traffic hardwareseitig über das Tor-Netzwerk oder VPN-Tunnel, noch bevor die Daten den eigentlichen Provider erreichen. Die perfekte physische Barriere für sichere Recherchen.

- 【DUAL BAND AX TRAVEL ROUTER】 MT3000 wifi 6 router packs mit US-, UK- und EU-Stecker; Dualband-Netzwerk mit WLAN-Geschwindigkeit von 574 Mbit/s (2,4 G) + 2402 Mbit/s (5 G); Tethering-kompatibel; 2,5 G-Multi-Gigabit-WAN-Port und ein 1 G-Gigabit-LAN-Port; USB 3.0-Anschluss; Wi-Fi 6 bietet mehr als die doppelte Wi-Fi-Gesamtgeschwindigkeit.

- 【VPN CLIENT & SERVER】 OpenVPN und WireGuard sind vorinstalliert und mit über 30 VPN-Dienstanbietern kompatibel. Melden Sie sich einfach bei Ihrem bestehenden VPN-Konto an und Beryl AX verschlüsselt automatisch den gesamten Netzwerkverkehr innerhalb des verbundenen Netzwerks. max. Die VPN-Geschwindigkeit eines solchen wifi 6 router beträgt 150 Mbit/s (OpenVPN); 300 Mbit/s (WireGuard).

- 【OPEN SOURCE & PROGRAMMIERBAR】 Läuft auf Open-Source-Firmware OpenWrt 21.02 und unterstützt mehr als 5.000 vorgefertigte Plug-Ins zur Anpassung. Durchsuchen, installieren und verwalten Sie Pakete einfach mit unserer No-Code-Oberfläche im Admin-Panel des wifi 6 router.

Die visuelle Falle im Arbeitsspeicher

Um die Brisanz der visuellen Identifikation zu verstehen, muss die Architektur moderner Web-Technologien betrachtet werden. Die Programmiersprache HTML5 brachte das sogenannte „Canvas“-Element (Leinwand) mit sich. Ursprünglich entwickelt, um dynamische 2D- und 3D-Grafiken für Browsergames oder Diagramme direkt auf der Webseite zu rendern, wird diese Funktion heute systematisch entfremdet.

Die Methodik des „Canvas Fingerprinting“ läuft komplett unsichtbar im Hintergrund ab. Ein Skript auf der besuchten Webseite weist den Browser an, eine komplexe, unsichtbare Grafik zu zeichnen. Diese Grafik enthält oft überlappende Texte, feine Linien und spezielle Schriftarten (Fonts). Der entscheidende Faktor: Kein Computer zeichnet diese Grafik exakt gleich. Die Art und Weise, wie die Kanten geglättet werden (Anti-Aliasing) und wie Schriften gerendert werden, hängt tiefgreifend von der verbauten Hardware ab. Das Zusammenspiel aus Betriebssystem, Grafikkarten-Treiber (GPU), Bildschirmauflösung und installierten Schriftarten führt zu minimalen Abweichungen auf Pixel-Ebene.

Das Skript liest diese unsichtbar gezeichnete Grafik anschließend als Base64-Datenstring aus und wandelt ihn in einen kryptografischen Hash-Wert um. Das Ergebnis ist eine hochpräzise, hardwarebasierte Geräte-ID.

Digitale Forensik vs. Cyberkriminalität

Dieser Identifikationsmechanismus wird branchenübergreifend genutzt. Während die Werbeindustrie so Nutzer über verschiedene Domains hinweg trackt, greift die digitale Forensik bei der Strafverfolgung auf exakt dieselben Werkzeuge zurück.

Wenn Cyberkriminelle über das Tor-Netzwerk oder mehrstufige Proxy-Ketten operieren, verschleiern sie ihre IP-Adresse perfekt. Führen sie jedoch einen Browser aus, der JavaScript zulässt, kann ein forensisches Canvas-Skript die spezifische Hardware-Konfiguration des Angreifers extrahieren. Loggt sich der Täter später ohne VPN-Schutz in einen scheinbar unzusammenhängenden Dienst ein, kann die forensische Analyse beide Fingerabdrücke abgleichen. Die hardwarebasierte DNA überführt den Täter, selbst wenn alle IP-Adressen und Nutzer-Accounts unterschiedlich sind.

FAQ: Die wichtigsten Fakten zum Hardware-Tracking

In der IT-Sicherheits-Community sorgt das unsichtbare Rendering für kontinuierliche Diskussionen. Hier sind die verifizierten Fakten zu den Schutzmöglichkeiten.

Was genau ist WebGL-Fingerprinting?

Ähnlich wie beim Canvas-Tracking nutzt WebGL (Web Graphics Library) die 3D-Fähigkeiten der Grafikkarte. Das Skript zwingt die GPU, ein komplexes 3D-Modell im Hintergrund zu berechnen. Die minimalen Abweichungen bei der Polygon-Berechnung und die ausgelesenen Treiber-Informationen erzeugen einen hochpräzisen, einzigartigen Hash-Wert.

Schützen Werbeblocker vor dieser Identifikation?

Standard-Werbeblocker filtern oft nur bekannte URL-Aufrufe von Werbenetzwerken. Da Canvas- und WebGL-Funktionen zur fundamentalen Architektur von HTML5 gehören und für viele legitime Webseiten (wie Google Maps) benötigt werden, können sie nicht pauschal blockiert werden, ohne dass ein Großteil des Internets unbrauchbar wird.

Anzeige

Physischer Schutz am Arbeitsplatz: Wenn hochentwickelte Skripte Systeminformationen auslesen können, ist die Gefahr von unerwünschten Hintergrund-Ausführungen latent vorhanden. Überlassen Sie die Privatsphäre im Home-Office nicht der Software. Rüsten Sie Ihr Setup mit einem professionellen Kensington Blickschutzfilter und einer mechanischen Webcam-Abdeckung aus (findet sich beides im offiziellen Amazon-Store). Dieser analoge Schutzschild verhindert visuelles Hacking („Shoulder Surfing“) und unautorisierte Kamera-Zugriffe absolut zuverlässig

Wie können Ermittler oder Tracker den Fingerprint umgehen?

Spezielle „Anti-Detect-Browser“ oder stark modifizierte Versionen des Tor-Browsers versuchen, das Fingerprinting zu stören. Sie fügen dem Canvas-Render-Prozess absichtlich ein algorithmisches „Rauschen“ (Canvas Poisoning) hinzu. Jedes Mal, wenn eine Grafik gezeichnet wird, verändert der Browser winzige Pixelwerte nach dem Zufallsprinzip. Die ausgelesene Geräte-ID ändert sich dadurch bei jedem Seitenaufruf und wird für das Tracking wertlos.

Ist Browser-Fingerprinting legal?

Die Nutzung durch kommerzielle Tracker fällt in der Europäischen Union unter die DSGVO und die ePrivacy-Richtlinie. Das Auslesen des Fingerprints erfordert demnach eine aktive Zustimmung (Consent) des Nutzers – eine Regelung, die in der Praxis von vielen Webseiten-Betreibern jedoch systematisch durch verschachtelte „Cookie-Banner“ verschleiert wird. In der digitalen Forensik bedarf es entsprechender richterlicher Anordnungen.

Die Überwachungstechnologie hat einen Punkt erreicht, an dem die pure Existenz von Hardware ausreicht, um Identitäten zu verknüpfen. Schlussendlich beweist die forensische Analyse der visuellen Identifikationstechniken, dass Anonymität im modernen Internet einen immensen technischen Aufwand erfordert. Wer weiterhin glaubt, ein privates Browserfenster und ein Standard-VPN würden ausreichen, um Spuren zu verwischen, agiert mit gefährlicher Naivität. Das Bewusstsein für die eigene „Canvas-DNA“ bringt den zwingend erforderlichen Mehrwert, um IT-Sicherheit ganzheitlich zu verstehen und Abwehrmaßnahmen auf der richtigen architektonischen Ebene zu implementieren.

Andere Artikel:

- Gefälschter Claude-KI-Installer verbreitet PlugX-Malware

- Nordkoreanische Hacker plündern 285 Millionen Dollar von Drift Protocol in wenigen Minuten

- Booking bestätigt unbefugten Zugriff auf Nutzerdaten

- Microsoft erzwingt Windows-11-25H2-Upgrade

- Claude-Code-Leak wird zur Verbreitung von Infostealer-Malware auf GitHub missbraucht

- Neue SparkCat-Variante umgeht Sicherheitssysteme von App Store und Google Play

- WhatsApp Spyware iOS

- GeoOSINT

- 81 Monate Haft für den Türöffner

- Notfall-Update KB5085516

- Google Chrome Zero-Day

- Mandiant AI Risk Report

- WordPress 6.9.3 Update