Es ist eine der fundamentalsten Sicherheitsarchitekturen der modernen Computergeschichte, und sie nähert sich unaufhaltsam ihrem Verfallsdatum. Wenn wir heute einen Computer einschalten, verlässt sich das System blind auf digitale Zertifikate, die tief in der Firmware verankert sind. Diese sogenannten Secure Boot Schlüssel garantieren, dass keine heimliche Malware das Betriebssystem vor dem eigentlichen Start kapert (Bootkits). Doch wie aktuelle Branchenberichte, unter anderem detailliert auf Dark Reading analysiert, aufzeigen, steht der IT-Welt ein beispielloses Migrationsprojekt bevor.

Die originalen kryptografischen Zertifikate von Microsoft, die seit über einem Jahrzehnt den Startvorgang fast aller Windows- und vieler Linux-Rechner auf diesem Planeten legitimieren, verlieren im Jahr 2026 ihre Gültigkeit. Was nach einem simplen administrativen Software-Update klingt, entpuppt sich bei genauerer forensischer Betrachtung als logistisches Minenfeld. Wenn die Erneuerung dieser Schlüsselketten in den Motherboards der Server und Workstations nicht fehlerfrei verläuft, droht ein massiver Kollaps: Rechner werden sich schlichtweg weigern, hochzufahren. Die folgende Aufarbeitung dekonstruiert die technische Architektur dieses Zertifikatswechsels und zeigt auf, warum der Austausch dieser digitalen DNA-Administratoren jetzt zum sofortigen Handeln zwingt.

Anzeige

Hardware-Tipp für Incident Responser: Wenn das Secure Boot Update fehlschlägt und der Rechner das Betriebssystem verweigert, sperren Sie sich aus jedem Remote-Management-Tool aus. Für den Einsatz direkt im Serverraum oder an dezentralen Workstations ist ein tragbarer KVM-Crash-Cart-Adapter (wie die branchenüblichen Modelle von StarTech, hier auf Amazon ansehen) essenziell. Sie verwandeln jeden Laptop sofort in eine vollwertige KVM-Konsole, um physisch auf das BIOS zuzugreifen und zerschossene Boot-Datenbanken direkt vor Ort zu reparieren.

- LAPTOP ZUM SERVER: Der USB Crash-Cart-Adapter verbindet Ihren Laptop mit einem Headless-System und verwandelt Ihren Laptop in eine tragbare Konsole für Rack-Server in Ihrem Serverraum, PCs, Geldautomaten, Kioske usw.

- EFFIZIENTE FEHLERSUCHE: Übertragen Sie mühelos Dateien, machen Sie Screenshots und protokollieren Sie die Serveraktivitäten mit der Crash Cart Adapter Software; für eine optimale Leistung installieren Sie die neuesten Treiber (für NOTECONS02)

- USB BETRIEBEN: Der KVM-Adapter wird über den serverseitigen USB-Anschluss mit Strom versorgt und benötigt keine Steckdose; so können Sie jeden PC oder jedes Gerät mit einem VGA-Ausgang und einem USB-Anschluss anschließen

Die Architektur des Vertrauens zerfällt

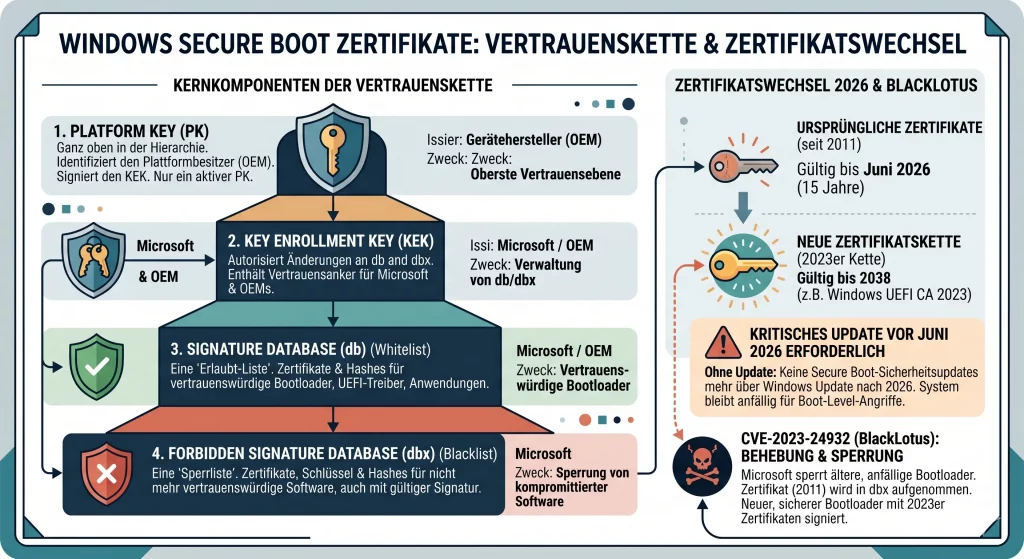

Um das Ausmaß der bevorstehenden Krise zu begreifen, muss der Blick tief in den Chip auf dem Mainboard gerichtet werden. Die Secure Boot Architektur basiert auf einer klaren Hierarchie von Schlüsseln: Dem Platform Key (PK), dem Key Exchange Key (KEK) und der Signature Database (DB). Microsoft kontrolliert seit der Einführung von Windows 8 faktisch die beiden wichtigsten Zertifikate in dieser Datenbank: Die Microsoft Windows Production PCA 2011 (die Windows selbst startet) und die Microsoft Corporation UEFI CA 2011 (die Code von Drittanbietern legitimiert).

Beide Zertifikate wurden 2011 mit einer strikten Gültigkeitsdauer von 15 Jahren ausgestellt. Im Jahr 2026 laufen sie ab. Ab diesem Moment wird die Firmware jedes Geräts, das diese Schlüssel zur Überprüfung nutzt, den Bootloader als „nicht vertrauenswürdig“ einstufen. Das Resultat ist ein harter Stopp. Der Bildschirm bleibt schwarz oder wirft eine kryptische Sicherheitswarnung aus, und das Betriebssystem wird nicht geladen. Das System schützt den Nutzer paradoxerweise zu Tode, weil es den eigenen, abgelaufenen Ausweis nicht mehr akzeptiert.

Der Hersteller ist gezwungen, völlig neue Zertifikate (aus dem Jahr 2023) in die Firmware-Datenbanken von Milliarden von Geräten zu injizieren, bevor die Frist abläuft. Dieser Prozess birgt ein enormes Risiko, da Firmware-Updates notorisch fehleranfällig sind. Ein abgebrochener Schreibvorgang oder eine inkompatible Hardware-Kombination kann dazu führen, dass ein Gerät „gebrickt“ wird – es wird zu einem teuren, nutzlosen Stück Elektroschrott, das nur noch durch einen physischen Austausch des BIOS-Chips gerettet werden kann.

Der gigantische Kollateralschaden für Linux und Hardware-Treiber

Die Tragweite dieses Verfallsdatums beschränkt sich keineswegs nur auf die Windows-Welt. Die IT-Infrastruktur ist ein hochgradig verwobenes Ökosystem. Das Zertifikat für Drittanbieter (Microsoft Corporation UEFI CA 2011) ist der unsichtbare Klebstoff, der die Kompatibilität der PC-Industrie zusammenhält.

Nahezu jede große Linux-Distribution (wie Ubuntu, Fedora oder Debian) nutzt einen Bootloader namens „Shim“, der exakt von diesem speziellen Microsoft-Zertifikat signiert ist. Nur durch diese Signatur können Linux-Systeme auf handelsüblicher Hardware mit aktiviertem Secure Boot starten. Laufen diese Zertifikate ab, droht Nutzern von Dual-Boot-Systemen oder Linux-Servern in Rechenzentren der sofortige Ausschluss.

Doch die Abhängigkeit geht noch tiefer auf die physikalische Ebene. Grafikkarten von NVIDIA oder AMD sowie komplexe Netzwerk- und RAID-Controller nutzen sogenannte „Option ROMs“ – winzige Firmware-Schnipsel, die direkt beim Start des PCs geladen werden müssen, um die Hardware zu initialisieren. Auch diese Option-ROMs sind mit dem auslaufenden Drittanbieter-Zertifikat signiert. Wenn die Motherboard-Hersteller (OEMs) hier keine lückenlosen Updates für ihre BIOS/UEFI-Versionen bereitstellen, könnten Server nach einem Neustart plötzlich ihre Festplatten-Arrays oder Netzwerkkarten nicht mehr erkennen. Der Dominoeffekt dieses Ablaufs betrifft die gesamte Hardware-Lieferkette.

Ein dreistufiges Minenfeld für Administratoren

Microsoft ist sich der Brisanz dieser Operation bewusst und hat einen stark gestaffelten Migrationsplan initiiert, um den totalen Kollaps zu vermeiden. Der Rollout erfolgt nicht über Nacht, sondern streckt sich über mehrere Phasen, die den IT-Abteilungen maximale Aufmerksamkeit abverlangen.

In der initialen Phase werden die neuen Zertifikate als rein optionale Updates über die Windows-Update-Infrastruktur verteilt. Sie werden der Datenbank hinzugefügt, ohne die alten Schlüssel sofort zu löschen. Dies gibt Administratoren das notwendige Zeitfenster, um in isolierten Testumgebungen zu prüfen, ob exotische Hardware-Konfigurationen oder spezialisierte Branchen-Software den Boot-Prozess überleben.

Die kritische Phase beginnt erst mit der harten Durchsetzung (Enforcement). Zu einem festgelegten Stichtag vor 2026 werden die alten Schlüssel aus der Datenbank entfernt (oft in Kombination mit der sogenannten DBX-Sperrliste). Ab diesem Punkt gibt es kein Zurück mehr. Geräte, die den Sprung auf die neuen Zertifikate verpasst haben oder bei denen die Datenbank-Aktualisierung fehlgeschlagen ist, werden vom Netzwerk isoliert bleiben. Für Betreiber von gigantischen Server-Farmen oder Edge-Geräten, die monatelang ohne Neustart durchlaufen, bedeutet dies eine logistische Herkulesaufgabe. Jeder Neustart nach dem Enforcement-Date gleicht einem russischen Roulette, wenn die Firmware-Stände nicht absolut lückenlos auditiert wurden.

In letzter Konsequenz markiert das Ablaufdatum der Secure-Boot-Zertifikate einen der kritischsten Infrastruktur-Tests des aktuellen Jahrzehnts. Die IT-Welt hat sich an den Komfort der automatisierten Sicherheit im Hintergrund gewöhnt. Doch dieser Vorfall beweist, dass Vertrauen im digitalen Raum immer ein hartes Verfallsdatum besitzt. Wenn die Grundfeste der Hardware-Autorisierung erneuert werden muss, reicht ein einfaches Software-Patch-Management nicht aus. Unternehmen müssen jetzt beginnen, ihre gesamten Hardware-Bestände, Linux-Workloads und BIOS-Stände zu auditieren. Wer das drohende Ablaufdatum 2026 als abstraktes Zukunftsproblem abtut, wird den Preis für diese Nachlässigkeit mit inaktiven Servern und stillstehenden Unternehmensprozessen bezahlen.

Andere Artikel:

- Browser Fingerprinting

- Gefälschter Claude-KI-Installer verbreitet PlugX-Malware

- Nordkoreanische Hacker plündern 285 Millionen Dollar von Drift Protocol in wenigen Minuten

- Booking bestätigt unbefugten Zugriff auf Nutzerdaten

- Microsoft erzwingt Windows-11-25H2-Upgrade

- Claude-Code-Leak wird zur Verbreitung von Infostealer-Malware auf GitHub missbraucht

- Neue SparkCat-Variante umgeht Sicherheitssysteme von App Store und Google Play

- WhatsApp Spyware iOS

- GeoOSINT

- 81 Monate Haft für den Türöffner

- Notfall-Update KB5085516

- Google Chrome Zero-Day

- Mandiant AI Risk Report

- WordPress 6.9.3 Update