Cyberkriminelle machen sich derzeit die enorme Popularität von Anthropic KI-Assistenten Claude zunutze, um eine raffinierte Malware-Kampagne zu orchestrieren. Sicherheitsberichte von Security Affairs weisen darauf hin, dass gefälschte Installationsprogramme für die Desktop-Version von Claude AI verbreitet werden, die in Wirklichkeit darauf ausgelegt sind, die berüchtigte PlugX-Malware auf den Systemen der Opfer zu platzieren. Die Angreifer setzen dabei auf eine Technik namens DLL-Sideloading, um herkömmliche Sicherheitsmechanismen zu umgehen und bösartigen Code innerhalb eines legitimen Software-Kontexts auszuführen.

Der Infektionsprozess beginnt typischerweise mit dem Download einer ausführbaren Datei, die als offizieller Installer getarnt ist. Sobald der Nutzer die Datei startet, wird eine legitime, digital signierte Anwendung ausgeführt, die jedoch eine manipulierte Dynamic Link Library (DLL) aus demselben Verzeichnis lädt. Da das Betriebssystem der signierten Hauptanwendung vertraut, wird der bösartige Code in der geladenen DLL oft nicht blockiert. Diese Methode ermöglicht es der PlugX-Malware, sich tief im System einzunisten und eine persistente Verbindung zum Command-and-Control-Server der Angreifer herzustellen. PlugX ist ein bekannter Remote-Access-Trojaner (RAT), der es den Hintermännern erlaubt, Dateien zu stehlen, Screenshots anzufertigen und die volle Kontrolle über das infizierte System zu übernehmen.

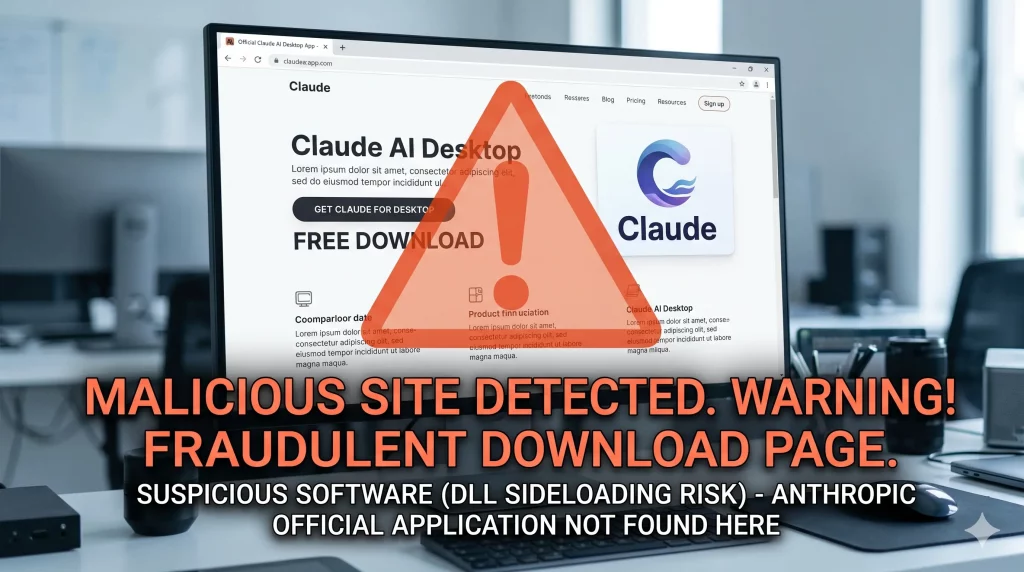

Besonders besorgniserregend ist die Tatsache, dass die Angreifer gezielt Nutzer ansprechen, die nach Produktivitätswerkzeugen suchen. Da Anthropic seine Dienste kontinuierlich erweitert, bietet der wachsende Markt für KI-Anwendungen eine ideale Deckung für solche Social-Engineering-Angriffe. Die gefälschten Installer werden oft über präparierte Websites oder durch Malvertising in Suchmaschinen verbreitet, wobei die optische Gestaltung der Seiten die offiziellen Webauftritte täuschend echt imitiert. Sobald die Malware aktiv ist, nutzt sie Verschlüsselungstechniken, um ihre Kommunikation zu verbergen, was die Erkennung durch netzwerkbasierte Überwachungssysteme erheblich erschwert.

Schlussendlich unterstreicht dieser Vorfall die anhaltende Gefahr durch DLL-Sideloading-Angriffe, die legitime Software-Prozesse als Trojanisches Pferd missbrauchen. Experten raten dringend dazu, Software ausschließlich über die offiziellen Kanäle der Hersteller zu beziehen und bei der Ausführung von Installationsdateien aus unbekannten Quellen äußerste Vorsicht walten zu lassen, um die Integrität der eigenen Daten nicht zu gefährden.

Andere Artikel:

- Nordkoreanische Hacker plündern 285 Millionen Dollar von Drift Protocol in wenigen Minuten

- Booking bestätigt unbefugten Zugriff auf Nutzerdaten

- Microsoft erzwingt Windows-11-25H2-Upgrade

- Claude-Code-Leak wird zur Verbreitung von Infostealer-Malware auf GitHub missbraucht

- Neue SparkCat-Variante umgeht Sicherheitssysteme von App Store und Google Play

- WhatsApp Spyware iOS

- GeoOSINT

- 81 Monate Haft für den Türöffner

- Notfall-Update KB5085516

- Google Chrome Zero-Day

- Mandiant AI Risk Report

- WordPress 6.9.3 Update