Nur wenige Tage nach dem versehentlichen Quellcode-Leak von Anthropics KI-Coding-Tool Claude Code nutzen Bedrohungsakteure den Vorfall gezielt aus, um über gefälschte GitHub-Repositories Schadsoftware zu verbreiten. Sicherheitsforscher von Zscaler ThreatLabz entdeckten ein bösartiges Repository, das als authentischer Quellcode-Leak getarnt ist und den Infostealer Vidar sowie das Netzwerk-Proxying-Tool GhostSocks auf die Rechner ahnungsloser Nutzer schleust.

Am 31. März 2026 hatte Anthropic versehentlich den vollständigen clientseitigen Quellcode von Claude Code über das öffentliche npm-Paket @anthropic-ai/claude-code in Version 2.1.88 preisgegeben. Eine 59,8 Megabyte große JavaScript-Source-Map-Datei, die ausschließlich für interne Debugging-Zwecke vorgesehen war, wurde irrtümlich in das veröffentlichte Paket aufgenommen. Der Leak umfasste rund 513.000 Zeilen unverschleierten TypeScript-Codes in 1.906 Dateien und legte unter anderem die Orchestrierungslogik, das Berechtigungssystem, Ausführungsmechanismen, versteckte Funktionen sowie sicherheitsrelevante Interna des KI-Agenten offen.

Bedrohungsakteure reagierten mit bemerkenswerter Geschwindigkeit. Ein unter dem GitHub-Nutzernamen „idbzoomh“ veröffentlichtes Repository gibt sich als rekonstruierter Quellcode von Claude Code aus. Die README-Datei behauptet, der Code sei über die .map-Datei im npm-Paket extrahiert und zu einem funktionsfähigen Fork mit freigeschalteten Enterprise-Funktionen und ohne Nachrichtenlimits umgebaut worden. Das Repository wurde gezielt für Suchmaschinen optimiert und erscheint bei Google-Suchen nach Begriffen wie „leaked Claude Code“ unter den ersten Ergebnissen.

Wer den vermeintlichen Leak herunterlädt, erhält ein 7-Zip-Archiv mit dem Namen „Claude Code – Leaked Source Code (.7z)“. Darin befindet sich eine Rust-basierte ausführbare Datei namens ClaudeCode_x64.exe. Bei der Ausführung fungiert diese als Dropper und installiert zwei Schadprogramme: Vidar in Version 18.7, einen weit verbreiteten Commodity-Infostealer, der Kontodaten, Kreditkarteninformationen und den Browserverlauf abgreift, sowie GhostSocks, ein Tool, mit dem Kriminelle Netzwerkverkehr über infizierte Geräte umleiten können, um weitere bösartige Aktivitäten zu verschleiern. Die Zscaler-Forscher warnen, dass das bösartige Archiv regelmäßig aktualisiert wird und in künftigen Versionen weitere Payloads enthalten könnte.

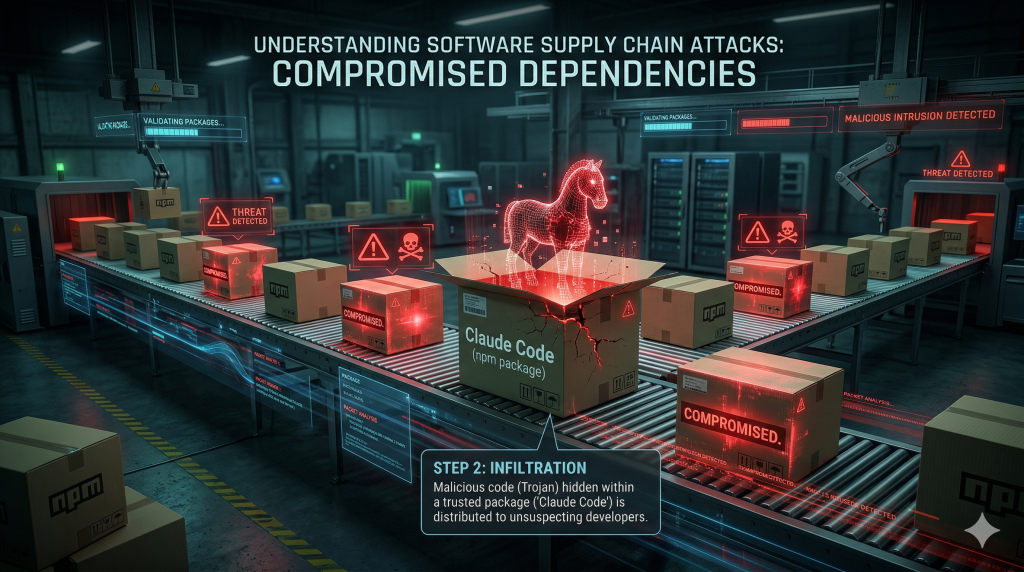

Parallel zur GitHub-Kampagne wurden weitere Supply-Chain-Angriffe im Zusammenhang mit dem Leak bekannt. Nutzer, die Claude Code am 31. März 2026 zwischen 00:21 und 03:29 UTC über npm installierten oder aktualisierten, könnten eine trojanisierte Version des HTTP-Clients erhalten haben, die einen plattformübergreifenden Remote-Access-Trojaner (RAT) enthält. Als bösartige Abhängigkeit wurde das Paket „plain-crypto-js“ identifiziert, das über manipulierte Axios-Versionen (1.14.1 bzw. 0.30.4) eingeschleust wurde. Darüber hinaus beobachteten Sicherheitsforscher Typosquatting-Angriffe auf npm: Ein Nutzer namens „pacifier136″ registrierte Paketnamen, die internen Claude-Code-Abhängigkeiten nachempfunden waren. Der Sicherheitsforscher Clément Dumas erläuterte die Vorgehensweise: Zunächst werde der Paketname besetzt, dann warte man auf Downloads, bevor ein bösartiges Update an alle bisherigen Installationen ausgeliefert werde.

Letztlich zeigt der Vorfall exemplarisch, wie schnell Bedrohungsakteure selbst unbeabsichtigte Datenlecks in mehrstufige Angriffskampagnen verwandeln. Die Kombination aus SEO-optimierten Fake-Repositories auf GitHub, trojanisierten npm-Paketen und Dependency-Confusion-Attacken bildet ein mehrschichtiges Bedrohungsszenario, das sich gezielt gegen Entwickler richtet. Wer nach dem Claude-Code-Leak Quellcode aus inoffiziellen Quellen bezogen hat, sollte die eigene Entwicklungsumgebung umgehend auf Kompromittierungsindikatoren prüfen und verdächtige Pakete entfernen.

Quellen:

- Zscaler ThreatLabz: Anthropic Claude Code Leak

- The Register: Fake Claude Code Downloads Delivered Malware

- The Hacker News: Claude Code Leaked via npm Packaging Error

- BleepingComputer: Claude Code Leak Used to Push Infostealer

Andere Artikel:

- Nordkoreanische Hacker plündern 285 Millionen Dollar von Drift Protocol in wenigen Minuten

- Neue SparkCat-Variante umgeht Sicherheitssysteme von App Store und Google Play

- WhatsApp Spyware iOS

- GeoOSINT

- 81 Monate Haft für den Türöffner

- Notfall-Update KB5085516

- Google Chrome Zero-Day

- Mandiant AI Risk Report

- WordPress 6.9.3 Update

- SAP Security Patch Day

- 18 Millionen Dollar für Escape

- Auditing the Gatekeepers

- FBI Hackerangriff

- Signal und WhatsApp Hack

- Google Chrome Notfall-Update

- Cisco Security Advisory

- Cisco SD-WAN Zero-Day